반응형

버프스위트에서 패킷을 잡았으면

이제 난이도 (하)부터 문제를 풀어보자

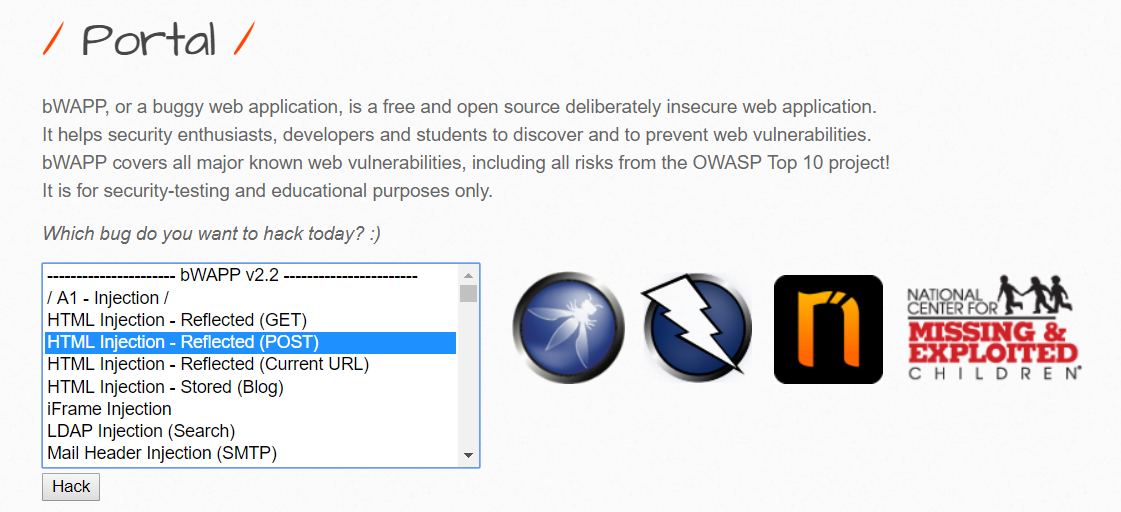

다음과 같이 HTML Injection - Reflected(POST) 선택 후 HACK 버튼을 누른다.

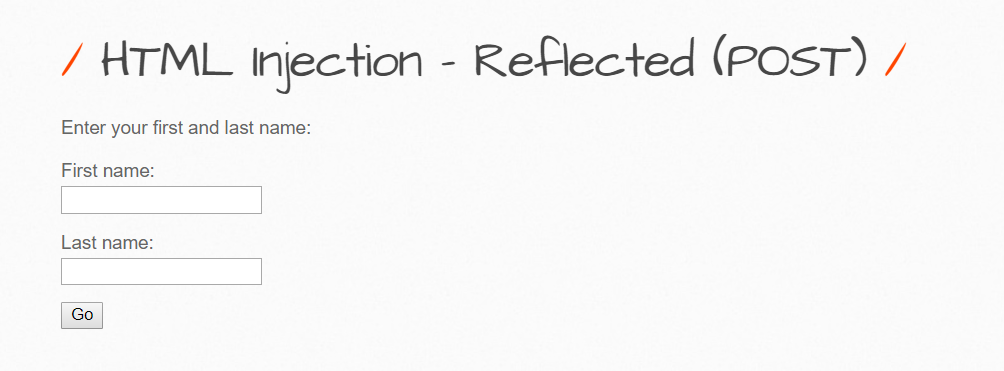

누르면

다음과 같이 저번에 GET Injection 문제에서 풀었던 문제가 나온다.

이제 여기다 정상적인 입력값을 입력해보자

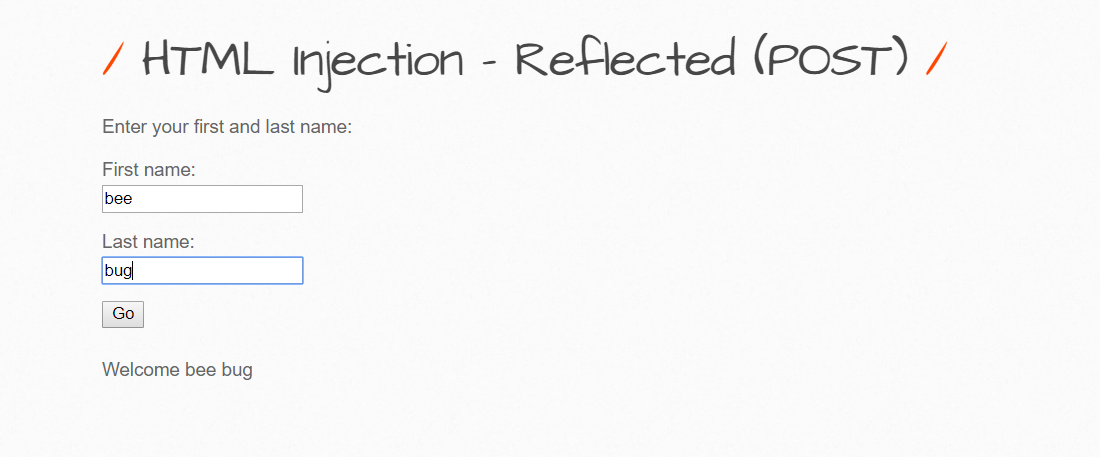

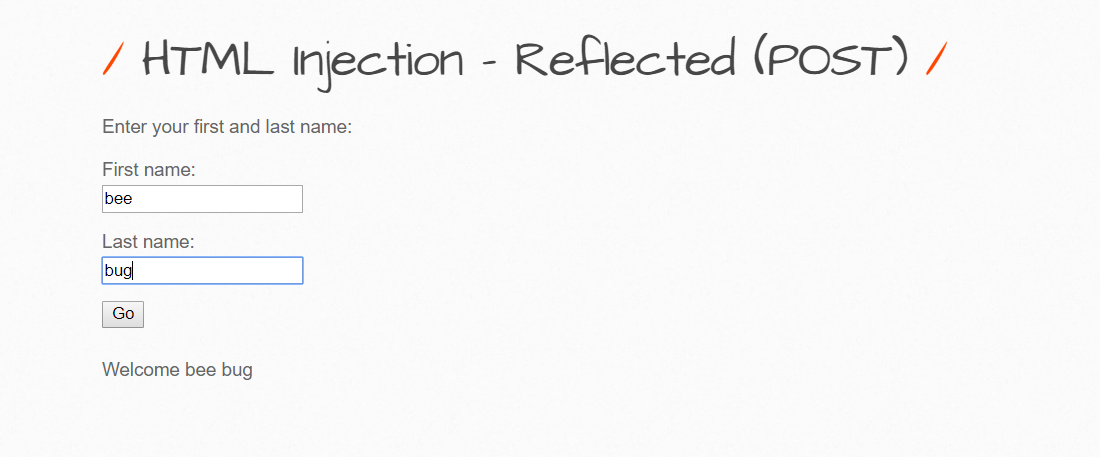

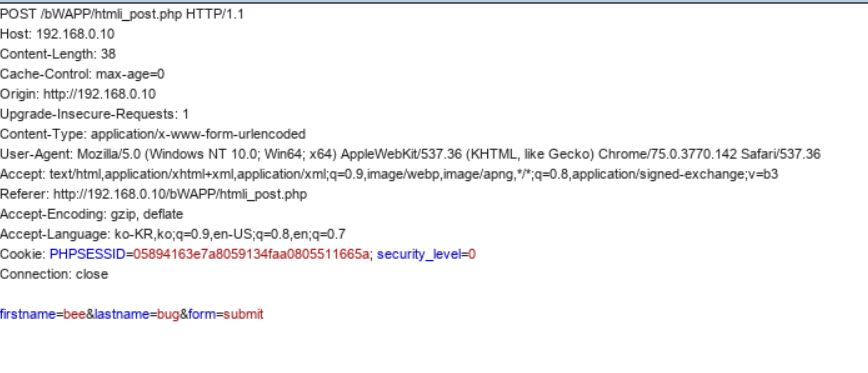

다음과 같이 정상적인 입력값을 입력하면 이렇게 나온다.

이제 burpsuite를 사용해 중간에 패킷을 가로챈 다음 패킷을 수정해보자

일단 burpsuite의 intercept is off를 on으로 바꿔준다.

그 후 아까 입력했던 것과 똑같이 값을 입력 후 GO 버튼을 눌러준다.

그러면 다음 페이지로 넘어가지지 않을것이다.

이제 Burpsuite를 확인해보면

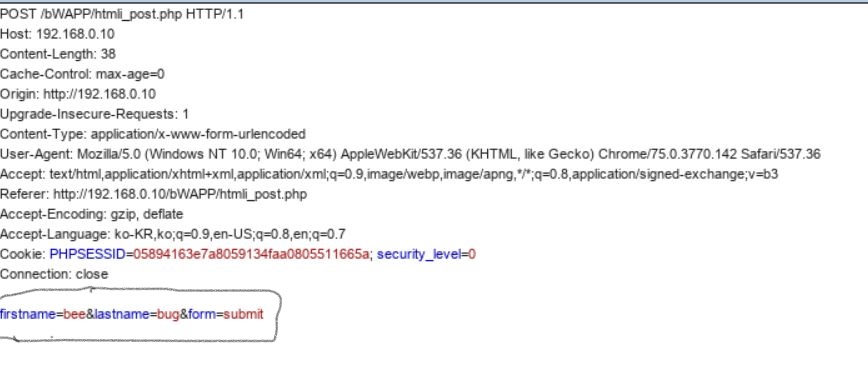

다음과 같이 패킷이 잡혀있는데 이제 여기서 우리는 저번에 GET Injection에서 풀었던 것처럼 정상적인 값을 악의적인 값으로 변경해줘야한다.

동그라미 친 부분에 악의적인 값을 집어 넣으면 된다.

|

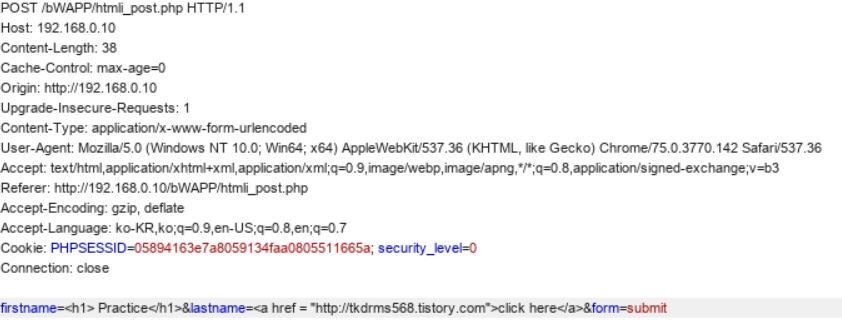

firstname= <h1>Practice</h1>&lastname=<a href = "http://tkdrms568.tistory.com">click here</a> |

이제 값을 집어넣고 Forward를 누르면

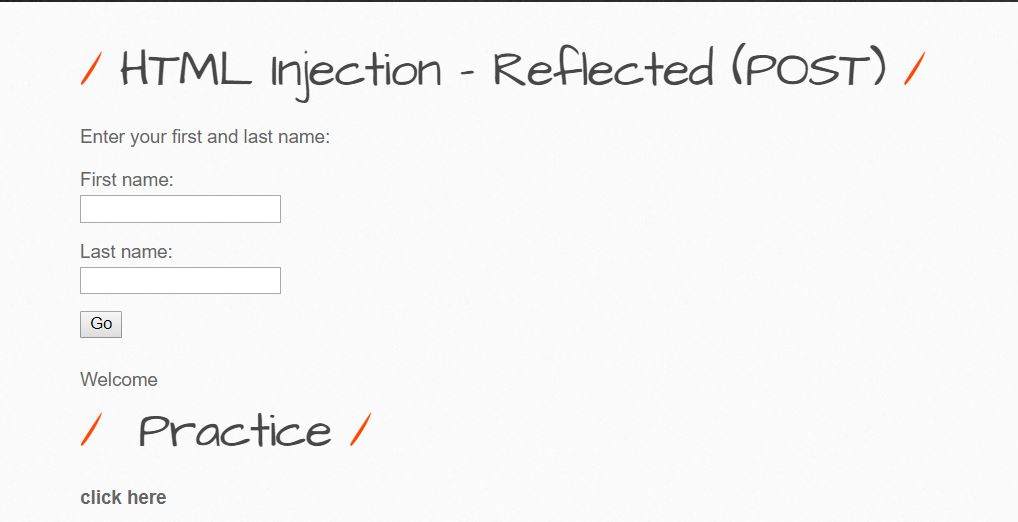

다음과 같이 변경되어 있다.

이제 사용자들에게 악의적인 사이트로 접속할 수 있도록 만들었다.

반응형

'웹해킹 > bee-box' 카테고리의 다른 글

| HTML Injection- Stored(blog)(low) (0) | 2019.07.26 |

|---|---|

| HTML Injection- POST(medium, high) (1) | 2019.07.26 |

| 버프스위트와 beebox 사용하기(Windows) (0) | 2019.07.26 |

| HTML Injection - Reflected(GET) -(high) (3) | 2019.07.25 |

| HTML Injection - Reflected(GET) -(medium) (0) | 2019.07.25 |