반응형

이제 난이도를 올려 중 난이도 문제를 풀자

중 난이도를 선택하니

난이도 하와 달리진게 없다.

그래서 난이도 하에서 했던 공격코드 삽입을 그대로 써보기로 했다.

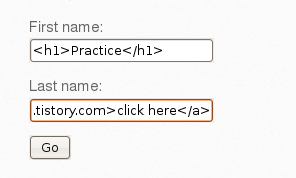

First name = <h1>Practice</h1>

Last name = <a href = "http://tkdrms568.tistory.com>click here</a>

입력 결과

아까와는 다르게 출력이 되었다.

이유는 (하)단계와 달리 (중)단계에서는 태그를 필터링 하기 때문이다.

그러기에 문자열이 그대로 나올수 밖에 없다.

그러기에 공격을 수행하기 위해서는 태그에 사용되는 '<'와 '>'를 URL 인코딩 하여 입력해 줘야한다.

URL 인코딩은 ASCII코드의 HEX값에 %를 붙인 값으로 책에는 '<' = %3C, '>' = %3E로 변환 해야한다고 나와있다.

하지만 요즘은 인터넷이 발전한 만큼 인터넷에 URL 인코딩을 치면

원하는 코드를 자동으로 URL 인코딩 해주기 때문에 인터넷을 사용하기로 했다.

<인코딩 결과>

First name : %3Ch1%3EPractice%3C%2fh1%3E

Last name : %3Ca href = http://tkdrms568.tistory.com%3EClickhere%3C/a%3E

다음과 같이 인코딩 한 값을 집어 넣으면

아까처럼 공격에 성공할 수가 있다.

반응형

'웹해킹 > bee-box' 카테고리의 다른 글

| HTML Injection- POST(low) (0) | 2019.07.26 |

|---|---|

| 버프스위트와 beebox 사용하기(Windows) (0) | 2019.07.26 |

| HTML Injection - Reflected(GET) -(high) (3) | 2019.07.25 |

| HTML Injection - Reflected(GET) -(low) (0) | 2019.07.25 |

| 실습환경 구축하기 (0) | 2019.07.25 |