![]()

네트워크 관리 - 네트워크 자원들에 대하여 적절한 관리행위 - 네트워크 사업자와 사용자에게 안정적인 네트워크 서비스 제공 - 수집ㆍ분석 네트워크 상태를 파악하여 제어기능 수행 - 네트워크 관리 필요성 1. 네트워크의 규모가 커짐에 따라 전체 네트워크의 원할한 동작을 위해서 필요하다 2. ISP 사업자들이 인터넷 서비스에 대한 신뢰도를 높이기 위해서 필요하다. 네트워크 5개 관리 기능 1. 계정관리 - 개방시스템에서 일어나는 어떤 활동에 의해 소비되는 자원에 관한 모든 정보 관리 - 계정관리가 제공하는 서비스 1. 인증 2. 과금기능 2. 구성관리 - 네트워크 구성원들 사이의 관계와 상태를 보여준다. 3. 성능관리 4. 장애관리 5. 보안관리 - 패스워드나 암호화된 데이터 링크를 유지보수하고 보안행위를 기..

![]()

무선 네트워크 유형 네트워크 구조 내용 사용예제 WPAN 단거리 Ad HOC 또는 P2P 방식 블루투스 WLAN 유선랜의 확장 개념, 유선랜 설치가 어려운 지역으로 N/W 제공 임시 사무실같이 유선랜 설치 비용 부담되는 곳 WMAN 대도시 같은 넓은 지역 대상 높은 전송속도 제공 넓은 지역에서 건물간의 무선연결 제공 무선 네트워크 보안 위협 주요 요소 1. 채널 : 무선 네트워크는 기본적으로 브로드캐스팅을 하는데 이로 인해 도청, 재밍에 취약 2. 이동성 3. 자원 : 일부 무선장치는 메모리와 프로세싱 자원이 제한적 → 서비스 공격, 악성 소프트웨어 대처가 쉽지 않다. 4. 접근성 : 무선 장치는 어려운 원격지, 혹독한 환경에 있다보니 물리적 공격에 취약함 무선랜의 특징 1. 감쇠 : 신호는 모든 방향으..

![]()

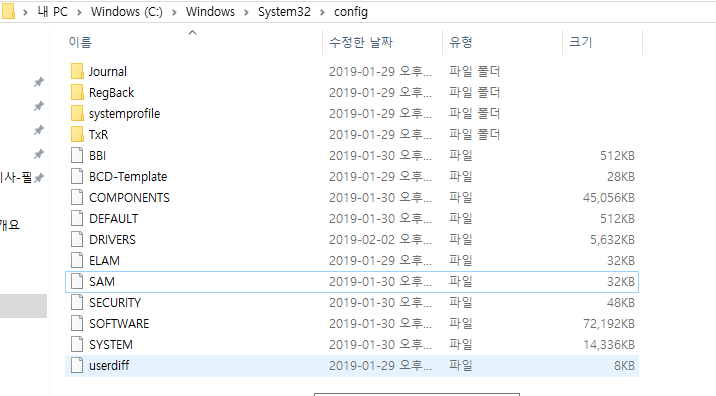

윈도우 인증 구성요소 - 윈도우 로그인 과정 - 윈도우 인증의 주요서비스는 LSA, SAM, SRM 등이 있다. 1. LSA - 윈도우 인증의 핵심 - 모든 계정의 로그인에 대한 검증, 시스템 파일에 대한 접근권한 검사 - 계정명과 SID를 매칭하여 SRM이 생성한 감사 로그 기록 2. SAM - 사용자 / 그룹 계정 정보에 대한 DB 관리 - SAM 파일은 사용자, 그룹 계정, 암호화된 패스워드정보 저장 - 위치는 C 드라이브 → Windows → Windows32 → config → SAM파일 3. SRM - 인증된 사용자에게 SID 부여 - SID 기반으로 파일, 디렉터리에 접근 여부 판단하고 이에대한 감사메시지 생성 윈도우 인증방식 1. 로컬 인증 - 직접 들어가 로그인 하는 방식 - 로컬인증 순..

랜카드 - pc 또는 네트워크에서 전달되는 정보를 상호 교환 - 랜카드 실행 순서 1. pc서 전송요구 발생 2. 랜카드는 정보를 일정한 형태로 만들어 전송 3. 랜카드는 만들어진 정보를 버퍼에 저장 4. 네트워크에 맞는 형태로 변경 후 전송 허브 - 물리계층에서만 동작하는 장치(리피터 또한 물리계층 장비) - 데이터는 신호감쇠가 데이터 무결성을 훼손하기 전까지 고정된 거리 이동 가능 - 리피터는 신호가 약하거나, 훼손되기 전 신호를 수신하여 원래 비트 형태로 재생, 증폭 후 새롭게 생성된 신호 전송 - 과거에는 버스형 토폴리지를 사용하여 거리 극복을 위해 리피터 사용 - 오늘날은 스타형 토폴리지를 사용하여 리피터는 증폭 외 연결지점으로 사용(오늘 날 허브는 다중포트 장치) - 허브는 필터링 기능이 없으..

![]()

라우팅 - 송신자측에서 목적지까지 경로를 정하고, 정해진 경로를 따라 패킷을 전달하는 일련의 과정 - 라우터는 라우팅 기능을 수행하면서 최선의 경로 선택 - 라우팅 종류 구분 정적 라우팅 동적 라우팅 라우팅 관리 테이블 ㆍ수동 ㆍ네트워크 변화를 자동 인지 불가 ㆍ자동 ㆍ네트워크 변화 자동인지해 정보 전송 경로 재구성 인터페이스 변경 적을 때 유리 변경 많을 때 유리 노드 추가 / 변경 관리자가 직접 작업 스스로 노드 추가 / 변경 가능 중간 경로 단일경로에 적합 다중 경로에 적합 라우팅 프로토콜 - 네트워크 정보 생성, 교환, 제어하는 프로토콜 - 규모가 큰 네트워크는 패킷의 효율적 전달을 위해 라우팅 테이블을 동적으로 갱신해야 함 - routed 프로토콜과 routing 프로토콜 1. routed 프로..

![]()

데이터와 신호 - OSI 7계층 중 물리 계층 통신은 물리적 통신이고 데이터 링크, 네트워크, 전송, 세션, 표현, 응용 계층의 통신은 논리적 통신이라고 할 수 있다. - 데이터와 데이터를 표현하는 신호는 아날로그, 디지털 신호로 나눌 수 있다. ※ 아날로그 : 연속적인 정보, 디지털 : 이산적인 값을 갖는 정보 데이터 링크 계층 - 데이터 링크 계층의 통신은 노드-to-노드 이다. - 인터넷에서는 LAN, WAN과 같은 많은 네트워크를 통해 전달 되는데 LAN, WAN은 라우터를 통해 연결된다. - 데이터 링크 제공 서비스 1. 프레임 짜기 - 3계층(네트워크)에서 받는 데이터그램을 프레임에서 캡슐화 2. 흐름제어 3. 오류제어 4. 혼잡제어 네트워크 계층 - 네트워크 계층에서 라우팅과 포워딩을 한다...

![]()

프로토콜 - 데이터 통신에 있어서 신뢰성 있게 효율적이고 안전하게 정보를 주고받기 위해서 정보의 송/ 수신자측 또는 네트워크 내에서 사전에 약속된 규약 - 프로토콜 구성요소 1. 구문 : 데이터의 구조나 형식 2. 의미 : 특정 패턴의 해석방법, 어떤 동작을 할 것인지 결정 3. 타이밍 OSI 모델 - 개방형 시스템 : 서로 다른 특성을 갖는 컴퓨터 혹은 정보처리기기 끼리 상호 연결할 수 있는 시스템( ↔ 폐쇄형 : 특정 사설 프로토콜만 사용하여 타 사 제품과 호환이 되지 않는 시스템) - OSI 계층 구성 1. 네트워크 지원계층 = 한 장치에서 다른 장치로 데이터를 전송할 때 필요한 물리적인 업무 처리 2. 전송층 = 하위계층에서 전송한 내용을 상위 계층이 사용할 수 있는 상태 3. 사용자 지원 계층 ..

![]()

프로세스 메모리 구조 1. 프로세스 메모리 구조는 스택, 힙, 데이터, 텍스트 영역으로 구분된다. - 스택 : 함수 호출 시 생성되는 지역변수, 매개변수가 저장되었다가 함수 종료시 반환되는 영역 - 힙 : 동적 메모리 호출(동적할당)에 의해 호출되는 메모리 영역 - 데이터 : 전역변수, 정적변수가 저장되어 있는 영역 - 텍스트 : 프로그램 코드, 상수가 정의되어있는 영역 쉘코드 - 오버플로우가 발생하는 버퍼에 저장되는 공격자의 코드 - 실행제어를 이동시킴 - 버퍼 오버플로우의 핵심 공격 버퍼 오버플로우 공격 - 프로세스가 정해진 크기의 버퍼 한계를 벗어나 이웃한 메모리 위치에 데이터를 겹쳐쓰려고 시도하는 것 - 할당된 메모리 경계에 대한 검사를 하지 않는 프로그램의 취약점을 이용 스택오버플로우 공격 - ..

로깅 1. 이미 발생한 나쁜 일을 알려주기만 하는 반 작용적 제어 2. 효과적인 로깅은 시스템 파괴, 고장시 무슨 일이 있는지 빠르고 정확하게 찾을 수 있도록 알려주고 효과적인 교정과 복구 노력에 집중 서버관리자의 업무 1. 시스템 관리자 계정으로 작업하기 - 시스템 관리자로 작업을 하는 2가지 방법 : 1. root 계정 로그인, 2. su를 이용한 로그인 2. 사용자 계정 관리 1. 만약 사용자마다 계정을 생성 시 /etc/passwd 파일에 계정 및 패스워드, 사용자 및 그룹 ID, 쉘이 정의됨 2. /etc/passwd 파일은 일반 사용자도 접근이 가능 → 안전한 관리를 위해 /etc/shadow 패스워드 시스템 사용 3. 계정 사용 제한 - 원격 접근권한 제거 : /etc/passwd 파일에서 ..

![]()

UNIX 시스템 특징 1. 대화식 운영체제 : 사용자와 운영체제는 명령어 해석기인 쉘(SHELL)을 통해 대화가 이뤄짐 2. 멀티태스킹 3. 멀티유저 4. 호환성 및 이식성 5. 계층적 파일시스템 6. 뛰어난 통신기능 7. 다양한 기능의 유틸리티와 개별환경 제공 8. 유닉스는 4개의 링으로 구성(하드웨어, 커널, 쉘 응용프로그램) ※ 링의 개수가 많을수록 보안레벨이 높아지지만 윈도우가 유닉스보다 보안레벨이 높다고 할 수는 없다.(유닉스가 윈도우보다 조금 더 높은 보안 수준 유지) 구분 제품명 개발 회사 유닉스 오라클 솔라리스 오라클 AIX IBM HP-UX HP 리눅스 페도라 레드햇 우분투 캐노니컬 UNIX 운영체제 종류 커널 - 항상 메모리에 상주 - CPU, 메인메모리, 하드디스크 등의 하드웨어 자원..

![]()

윈도우 시스템 구조 - 윈도우 운영체제 구조는 링 기반으로 5개의 링으로 구분된다 1. 하드웨어 2. HAL 3. 마이크로 커널 4. 각종관리자 5. 응용 프로그램 ※ 커널모드 : 하드웨어, HAL, 마이크로 커널, 각종 관리자 사용자모드 : 응용 프로그램 HAL : 하드웨어와 소프트웨어 간 원활한 통신이 가능하도록 도와주는 번역자 윈도우의 특징 1. GUI 환경 : 아이콘으로 쉽게 프로그램 접근 가능 2. Plug & Play : 하드웨어를 새롭게 추가하는 경우 자동으로 인식하여 환경을 설정해 주는 기능 3. 단축 아이콘 / 바로가기 4. 멀티태스킹 5. OLE : 개체 연결포함기능, 프로그램 간에 개체 교환 가능, Windows만의 특징 6. 네트워크 기능 향상 7. 다중 모니터 지원 8. 정보의 전..

![]()

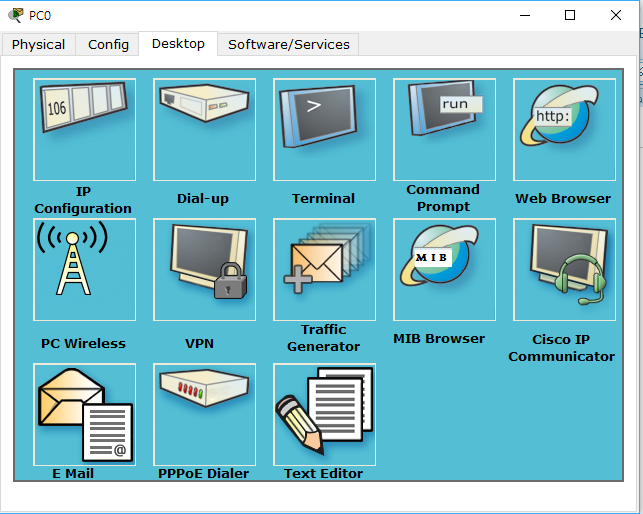

정적할당과 동적할당 정적할당 - 각 인터페이스에 고정된 IP 주소를 부여하는 방식으로 가장 일반적으로 IP 주소를 부여하는 방법이다. 1. PC에 IP주소 정적할당하기 1. PC0 선택 후 DESKTOP 들어가기 2. IP Configuration 클릭 후 Static check 후 IP 직접 입력 2. 라우터의 IP 주소 정적 할당 1. LAN(fastehternet 설정) - 설정하고자 하는 인터페이스 접속 P1(config-if)# int f0/0 - 인터페이스 활성화 하기 P1(config-if)# no shut - IP주소 정적으로 할당하기 P1(config-if)# ip address 168.126.63.1 255.255.0.0 2. WAN(Serial interface 설정) - 설정하고자 ..